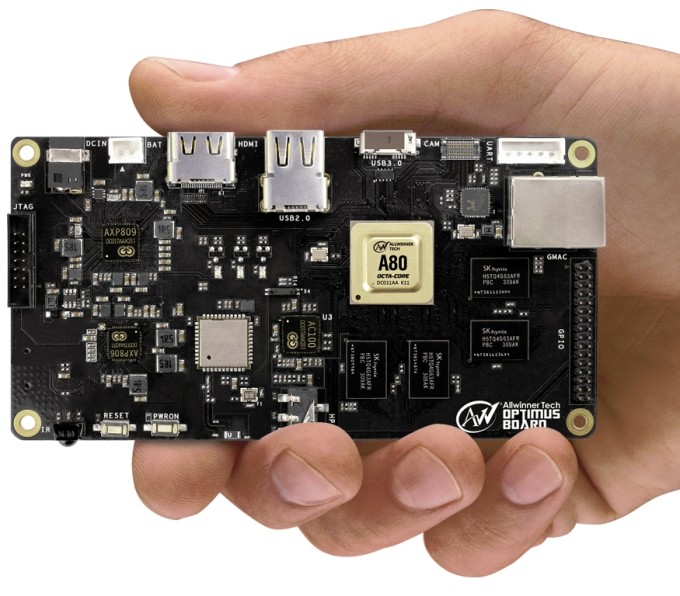

Pojawiły się doniesienia, iż firma Allwinner Technology, producent tanich układów scalonych dla tabletów z Androidem, urządzeń wbudowanych i komputerów opartych na procesorach ARM wprowadza do obiegu sprzęt z jądrem Linux zawierającym błąd umożliwiający przejęcie uprawnień administracyjnych także przez osoby działające zdalnie.

Wielu podejrzewa, że jest to świadomie pozostawiona furtka, tzw. „backdoor”, dla chińskich służb. Choć, równie dobrze może być to po prostu głupi błąd producenta. Siła otwartego oprogramowania (z otwartym kodem źródłowym) powoduje, że tego typu działania producentów i służb – jeżeli są faktycznie zamierzone – są skuteczne tylko przez chwilę. Społeczność już pracuje nad sposobem na zamknięcie tego „backdoor”.

„Backdoor” znajdziemy na produktach firmy Allwinner z programem operacyjnym opartym na jądrze Linux 3.4 legacy na sprzęcie z podzespołami H3, A83T oraz H8. Jeżeli ktoś ma którekolwiek urządzenie z tymi układami scalonymi, to czas pobawić się w małego hackera. Problemem są dotknięte między innymi urządzenia firm: FriendlyARM, SinoVoip M3, SinoVoip M2+, Cubietruck +, LinkSprite pcDuino8 Uno, a nawet popularne Orange Pi.

Równocześnie, pewnie nigdy się nie dowiemy ile jest „backdoor” w powszechnych programach komercyjnych instalowanych na większości pecetów czy sprzęcie z jabłuszkiem.